Introduction

Les 5 principaux risques liés à la sécurité informatique dans le secteur de la construction

.png)

Pour répondre à ces enjeux majeurs, nous proposons un guide pour vous aider à faire face aux cinq principaux risques liés à la sécurité informatique dans le secteur de la construction.

En effet, d'ici 2025, les acteurs de la construction ne pourront plus ignorer les cyber-risques, également appelés risques IT ou risques informatiques, bien que ça ne soit pas le cœur de leur activité. Une erreur ou une méconnaissance de ces risques peut avoir de graves conséquences financières et opérationnelles.

Les incidents tels que le phishing, l'introduction (volontaire ou malveillante) d'un virus par un employé, le ransomware, l'erreur humaine ou la fuite de données sensibles ne sont plus des cas isolés, comme le rappelle quotidiennement la presse.

Dans une démarche d'analyse des risques, il est essentiel de disposer d'un plan de contingence, qui décrit les procédures à suivre en cas de survenance du risque. Pour éviter d'en arriver là, nous mettons en évidence ci-dessous les cinq risques majeurs et la manière de les éviter.

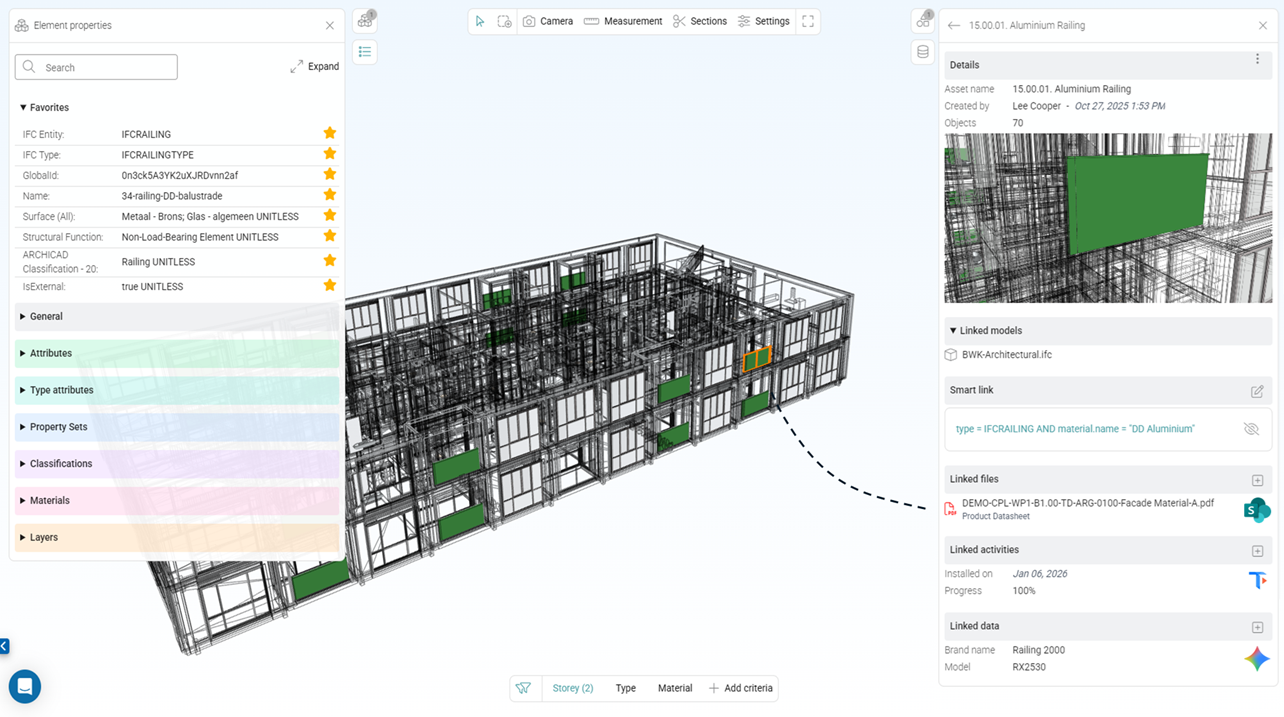

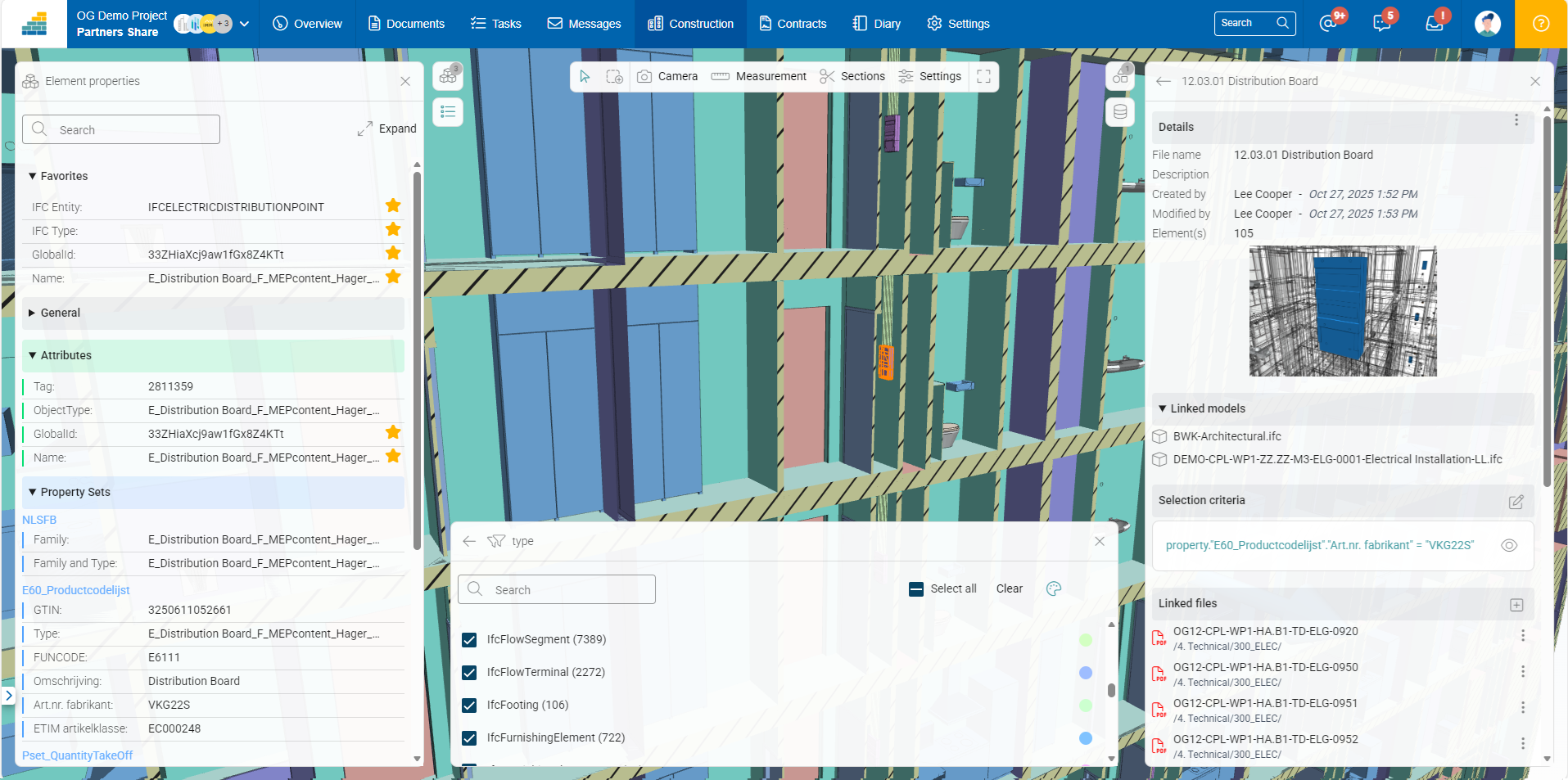

Perdre le contrôle de la plateforme de gestion documentaire du projet

La gestion des risques informatiques dans un projet immobilier commence dès le choix de la plateforme de gestion documentaire (GED) et sa sécurisation.

Lors de la construction d'un bâtiment, le choix et la gestion de la plateforme documentaire sont toujours un défi : quel outil choisir, qui paie les licences, qui configure l'espace, qui accorde les droits d'accès… Généralement, c'est le maître d'ouvrage ou l'entreprise en phase de construction qui impose sa solution et l'environnement digital qu'il maîtrise.

Pour les autres parties prenantes du projet, cela implique de se familiariser avec un nouvel outil et de se former à son utilisation. Dans le secteur de la construction, on dénombre de nombreux outils de type plateformes de gestion documentaire, plus ou moins spécifiques au secteur, avec des fonctionnalités variées.

Au-delà de l'effort de la prise en main d'un énième outil, se pose la question de la résilience des différents acteurs du projet. En effet, que se passe-t-il en cas de litige si le fournisseur de la plateforme de gestion documentaire (GED) décide de couper l'accès à tous les autres ? Ou de supprimer certains fichiers ? Dans la pratique, tout le monde sait que c'est un risque. C'est pourquoi un membre de l'équipe est souvent chargé de sauvegarder les données stockées sur la plateforme commune. Mais dans la réalité, après plusieurs mois, voire plusieurs années de chantier, les archives sont rarement constituées et encore moins systématiques.

Or, celui qui est propriétaire de l'information détient le pouvoir. En cas de litige, la traçabilité et l'exactitude des informations échangées sont cruciales. Votre système informatique et son infrastructure doivent les garantir.

C'est principalement pour répondre à cette problématique que le Hub Cooperlink a été créé. Grâce à son architecture en réseau, Cooperlink permet à chaque entreprise de disposer de ses propres données de manière indépendante, et en option de faire la liaison avec les outils de l'entreprise. Cooperlink garantit l'indépendance et la sécurité d'approvisionnement des entreprises en ce qui concerne les données critiques à leur bon fonctionnement.

Le dilemme de l'hébergement Cloud : Cloud public, Cloud privé ou sur site

Les personnes à la recherche d'une GED sont rapidement confrontées au dilemme de l'hébergement : que choisir entre le cloud public, le cloud privé ou l'hébergement on-premise ? Chacune de ces solutions présente des avantages, mais aussi des faiblesses :

- Hébergement Cloud public: simple, mais coûteux sur la durée de vie totale d'un projet immobilier. Sans compter que la tarification est généralement basée sur la taille de stockage nécessaire. Les plans, les perspectives, les modèles 3D et les photos sont des fichiers de plus en plus volumineux. Ces données sont également vulnérables aux cyberattaques. Dans cette solution, vous ne maîtrisez pas cet aspect mais faites confiance à votre prestataire. (D'ailleurs, avez-vous déjà lu les petits caractères de votre contrat à ce sujet ?)

- Hébergement sur un private cloud: une alternative intéressante existe avec les clouds souverains (Combell, WIN, OVH, Scaleway, etc.). L'entreprise loue un serveur qui lui est dédié dans un data center géré par un fournisseur. Ainsi, les avantages d'accessibilité et d'évolutivité d'un cloud public sont présents, tout en offrant un stockage dédié et sécurisé dont la maintenance est assurée par des experts. Une solution assez fiable à condition d'assurer une bonne redondance du stockage des informations. On se souvient de l'incendie en mars 2021 d'un datacenter d'OVH qui a causé un préjudice important aux activités de ses clients avec la perte irréversible de leurs données.

- L'hébergement "on-premise" (= sur site), c'est-à-dire sur un serveur physiquement installé dans les locaux de l'entreprise. L'investissement initial est coûteux et nécessite des compétences techniques pour l'installation et la maintenance. Cette solution comporte un risque lié à l'intégrité des équipements (incendie, vol, etc.), ainsi qu'un risque de cybersécurité avec des attaques de plus en plus sophistiquées. À notre avis, cette solution est à proscrire pour les entreprises du BTP.

Chez Cooperlink, nous avons voulu faire simple. Vous choisissez l'hébergement qui vous convient. Par défaut, nous proposons un cloud souverain en fonction de votre localisation. Mais, et comme bon nombre de nos entreprises clientes, vous pouvez installer le serveur Cooperlink dans votre cloud privé. Si vous ajoutez la connexion avec les outils de votre entreprise, vous contrôlez parfaitement la souveraineté de vos données.

Même stockées en Europe, vos données peuvent ne pas être sécurisées

Vous pensez peut-être être tranquille en choisissant un serveur localisé en Europe pour héberger votre SharePoint ou, plus largement, vos données, alors que votre fournisseur est Microsoft Azure, Google Cloud ou Amazon AWS. Détrompez-vous !

Par exemple, des lois telles que le Patriot Act et le Cloud Act ont des implications significatives pour les utilisateurs européens de services fournis par des solutions cloudaméricaines. Voici quelques-unes des principales conséquences :

1. Accès aux données

Le Patriot Act permet aux autorités américaines d'accéder aux données stockées par des entreprises américaines, même si ces données sont hébergées sur des serveurs en Europe. Cela signifie que les données des utilisateurs européens peuvent être accessibles aux agences de renseignement américaines si elles sont stockées par des entreprises soumises à la juridiction des États-Unis.

Le Cloud Act renforce cette capacité en permettant aux autorités américaines d'obtenir des mandats pour accéder aux données stockées à l'étranger par des fournisseurs de services américains. Cela facilite l'accès transfrontalier aux données, y compris celles des utilisateurs européens.

2. Souveraineté des données

Ces deux lois soulèvent des préoccupations concernant la souveraineté des données. Les entreprises et les utilisateurs européens peuvent être soumis aux lois américaines concernant l'accès aux données et leur traitement.

3. Protection de la vie privée

Le Patriot Act et le Cloud Act ont été critiqués pour leur impact potentiel sur la vie privée des utilisateurs. Les utilisateurs européens peuvent craindre que leurs données personnelles ne soient accessibles aux autorités américaines sans leur consentement explicite ou sans contrôle judiciaire adéquat.

Les lois applicables aux entreprises relevant de juridictions étrangères ont donc des implications importantes pour les utilisateurs européens, notamment en matière de protection des données et de souveraineté numérique. Le fait que Microsoft ait une filiale en Suisse ou en France ne l'exonère pas de la juridiction américaine.

Même si des garde-fous ont été mis en place, le contexte géopolitique mondial en 2025, et en particulier la politique américaine, oblige les entreprises européennes à être extrêmement prudentes lorsqu'elles choisissent des services cloud fournis par des entreprises non européennes.

Pour sécuriser vos données lorsque vous choisissez de les héberger dans le Cloud, Cooperlink collabore avec des hébergeurs locaux (par exemple, Combell, Scaleway, WIN, etc.) qui sont soumis au droit européen. Cela garantit que vos données ne quitteront jamais le territoire.

Assurer la confidentialité tout en communiquant efficacement sur votre chantier

Gérer le RGPD : pas toujours simple

Dans le secteur de la construction, la conformité au Règlement général sur la protection des données (RGPD) est cruciale, en particulier lorsqu'il s'agit de communiquer efficacement sur les chantiers. Les entreprises doivent respecter plusieurs obligations pour protéger les données personnelles des individus. Cela comprend la mise en œuvre de mesures techniques et organisationnelles appropriées pour assurer la sécurité des données, telles que le chiffrement des informations sensibles et la limitation de l'accès aux données aux personnes autorisées uniquement.

Les procès-verbaux (PV) des réunions et des chantiers, qui contiennent souvent des informations personnelles telles que les noms des participants, leurs numéros de téléphone et leurs adresses email, doivent être gérés avec une vigilance accrue. Les entreprises doivent s'assurer que ces données sont collectées, stockées et partagées de manière sécurisée, en respectant les droits des individus à la confidentialité et à la protection de leurs informations personnelles.

Le choix des outils numériques utilisés pour gérer ces données est donc essentiel pour assurer la conformité avec le RGPD et protéger les informations sensibles.

Utilisation de l'IA et conformité au RGPD au sein des entreprises

Pour de nombreuses entreprises, l'utilisation croissante et souvent clandestine de technologies telles que ChatGPT par les employés pose de nouveaux défis de sécurité. Selon le cabinet d'avocats Lexing, de nombreuses entreprises, notamment les PME, ne sont pas suffisamment conscientes des risques liés à l'utilisation de l'intelligence artificielle par leur personnel. Bien que ces outils puissent améliorer la productivité et faciliter la communication, ils peuvent également exposer des informations sensibles si des mesures de sécurité adéquates ne sont pas en place.

Par exemple, les employés peuvent involontairement partager des données confidentielles (données personnelles, ainsi que des données commerciales liées aux activités de l'entreprise) lorsqu'ils utilisent ces outils d'IA sans en être conscients. Les entreprises doivent donc sensibiliser leurs employés à ces risques et mettre en œuvre des politiques claires concernant l'utilisation de ces technologies, alors même que la transformation numérique reste un défi majeur pour le secteur.

Il est urgent d'établir des directives pour l'utilisation des outils d'IA, en soulignant la nécessité de protéger les données sensibles et de se conformer aux exigences légales. En intégrant ces pratiques, les entreprises de construction peuvent non seulement protéger les données de leurs employés et partenaires, mais aussi renforcer la confiance et la transparence dans leurs opérations.

Les PME et l'industrie dans son ensemble doivent sensibiliser en interne à l'évolution de l'environnement numérique et aux risques informatiques (phishing, fraude, actes malveillants, etc.). Elles doivent identifier les moyens de sécuriser davantage leurs réseaux et systèmes pour faire face aux nouvelles menaces informatiques et minimiser leur vulnérabilité aux cyberattaques.

Sensible au respect des données privées (et l'un de ses dirigeants ayant même modestement contribué à l'élaboration de cette directive), Cooperlink applique les principes de privacy-by-design et de privacy-by-default. Par exemple, par défaut et sans consentement, le nom d'une personne n'est pas visible aux partenaires, mais plutôt le nom de l'entreprise. Vos données sont précieuses, et nous les traitons comme telles.

NIS2 et ses implications pour les grandes entreprises : assurer leur chaîne d'approvisionnement numérique

La directive NIS2, ou « Network and Information Security 2 », impose des obligations strictes en matière de cybersécurité aux grandes entreprises, en particulier celles opérant dans des secteurs critiques. Bien que les fournisseurs de solutions numériques pour le secteur de la construction, comme Cooperlink, ne soient pas directement soumis à NIS2, beaucoup de nos clients le sont. Il est donc crucial pour nous de comprendre et de répondre aux exigences de cette directive afin de garantir la sécurité et la résilience de la chaîne d'approvisionnement numérique de nos clients.

Pour les entreprises soumises à NIS2, assurer la sécurité de leur chaîne d'approvisionnement numérique est une priorité. Cela signifie qu'elles doivent s'assurer que tous les fournisseurs et partenaires avec lesquels elles collaborent respectent des normes élevées de sécurité informatique.

Cooperlink a choisi de limiter le nombre de ses fournisseurs critiques et les sélectionne avec grand soin, en privilégiant les entreprises locales et réputées avec lesquelles elle peut établir des accords fiables et équilibrés.

Conclusion

Chez Cooperlink, en tant que fournisseur de solutions numériques, nous jouons un rôle essentiel dans la supply chain numérique en proposant des solutions qui, non seulement améliorent l'efficacité opérationnelle, mais sont également conçues pour être sécurisées et conformes aux exigences réglementaires.

Notre solution intègre des mesures de sécurité robustes, telles qu'une véritable souveraineté en matière de stockage des informations, la possibilité de disposer de sa propre copie des données, le privacy-by-design, le chiffrement, la gestion des accès et des authentifications renforcées pour protéger les informations sensibles de nos clients.

Nous nous engageons à nous tenir au courant des dernières normes et des meilleures pratiques en matière de cybersécurité afin d'aider nos clients à se conformer à NIS2. Cooperlink travaille actuellement à l'obtention de la certification ISO27001. Dans le cadre de cette certification, nous consacrons cette année à la consolidation de nos politiques de sécurité, à l'analyse des risques et à la gestion des risques les plus critiques identifiés au sein de notre organisation.

En collaborant étroitement avec nos clients et en leur fournissant des solutions sécurisées, nous contribuons à renforcer la résilience de leur chaîne d'approvisionnement numérique et à réduire le risque de menaces transfrontalières en matière de cybersécurité. Notre objectif est de proposer des outils qui non seulement répondent à leurs besoins opérationnels, mais les aident également à se conformer aux exigences réglementaires, en assurant la protection de leurs actifs numériques et la résilience de leurs opérations.

Quel est votre projet ?

Parlez à un expert

Dites-nous en plus sur votre projet et vos besoins. Nos experts répondront à vos questions dans les 24 heures.

Laure Bouvier

Chef de projet

.png)